Virus Envoyer un SMS pour activer FaceBook ou Windows - Comment guérir?

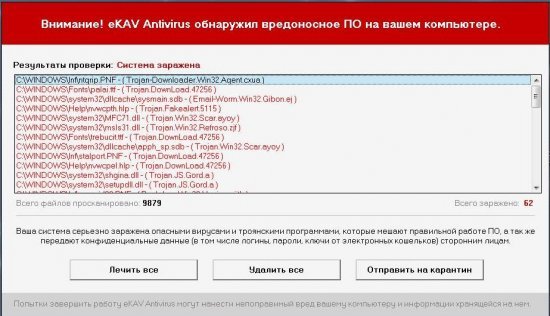

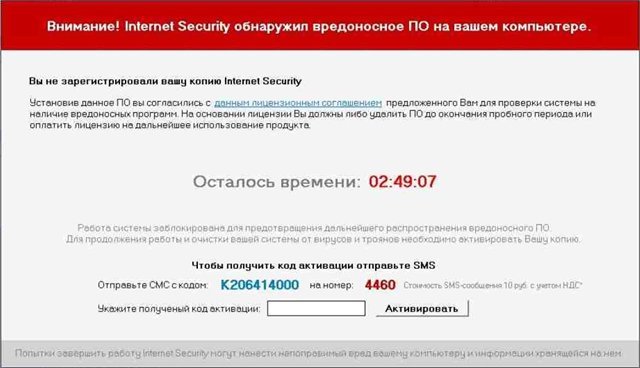

L'apparition du virus:

(* Le texte et les points de vue peuvent être différents. Voici un exemple)

symptômes:

- Le virus est activé, ou lorsqu'un utilisateur tente d'exécuter le programme (tout fichier .exe), ou immédiatement après le chargement de Windows.

- Connexion peut être accompagné par des erreurs telles que:

- [ "Userinit.exe (rundll32.exe) - Erreur d'application ... mémoire ne peut pas être écrit"]

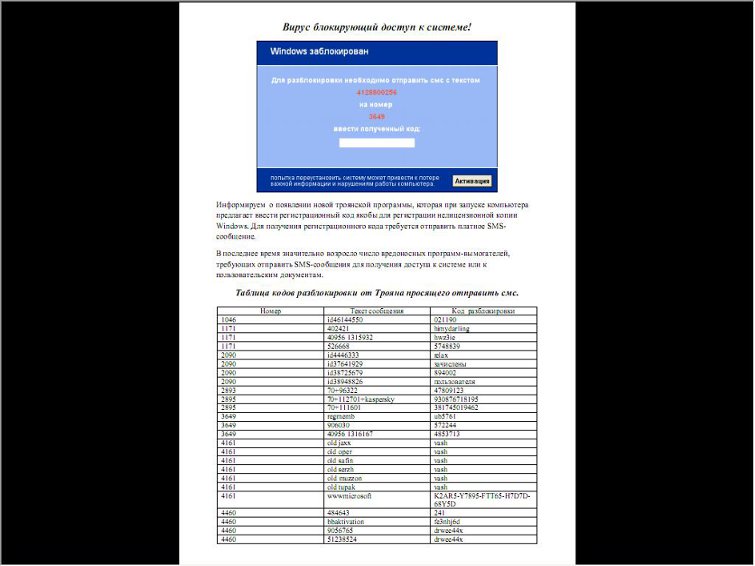

- Le virus montre une bannière arbitraire (différent) contenu, qui occupe 70-80% du bureau Windows.

- Bannière est pas possible de rouler \ près, il a placé au-dessus de toutes les fenêtres OS.

- Pour "déverrouiller" le fonctionnement normal du système et arrêter le spectacle bannière, il est proposé d'entrer le code de déverrouillage pour un virus nécessite de l'argent par message SMS avec le code à un numéro court.

Méthodes de traitement:

Pour l'utilisateur PC techniquement inexpérimenté que le mot «registre» frissonne l'option la plus facile de tourner le contrôle du système ont autant ou aussi tout message SMS! La meilleure façon est hors d'utiliser le générateur de code-rozblokuvannnya.

désactivation du service extorqueurs-bloquants (a) de Kaspersky Lab

http://support.kaspersky.ru/viruses/deblocker

"Doctor Web" permet de se débarrasser d'un cheval de Troie qui bloque l' accès au système

http://news.drweb.com/show/?i=304&c=9&p=0

Débloquez de Windows (avec) ESET

http://esetnod32.ru/support/winlock.php

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

ATTENTION!

Si la bannière est parti, cela ne signifie pas que le virus est complètement supprimé de votre système !!! Après le déblocage de succès recommande de vérifier le système immédiatement. Comment? Lire les pertinentes instructions

Si le code ne soit pas approché, ou n'a pas été trouvé

Nous avons besoin de fixer les paramètres de Registre nskolko infectés système d'exploitation.

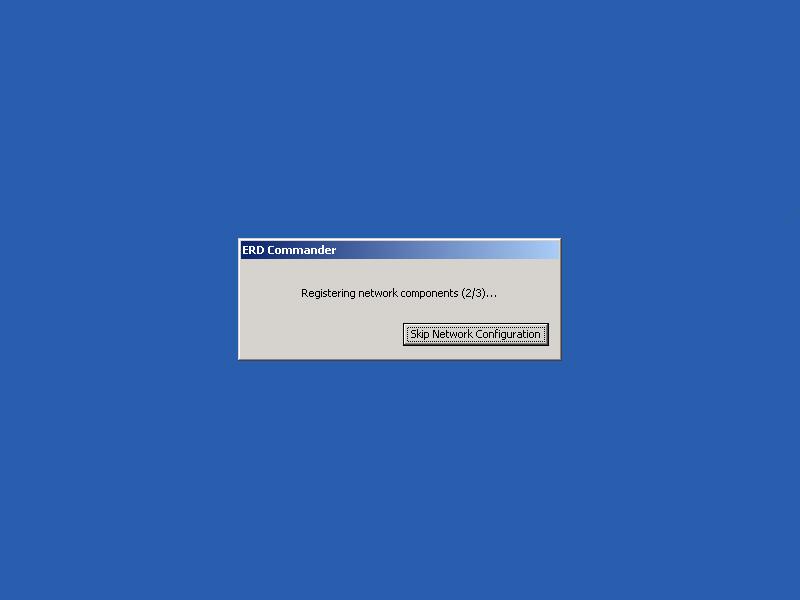

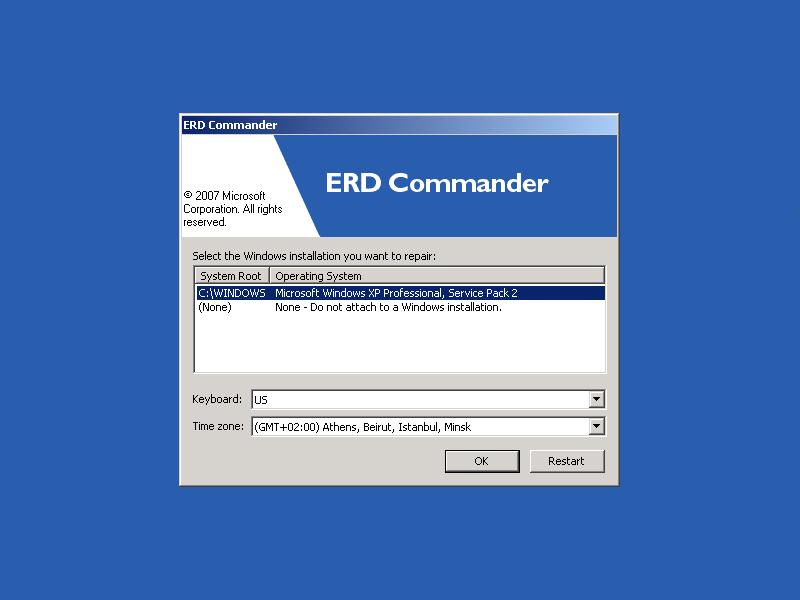

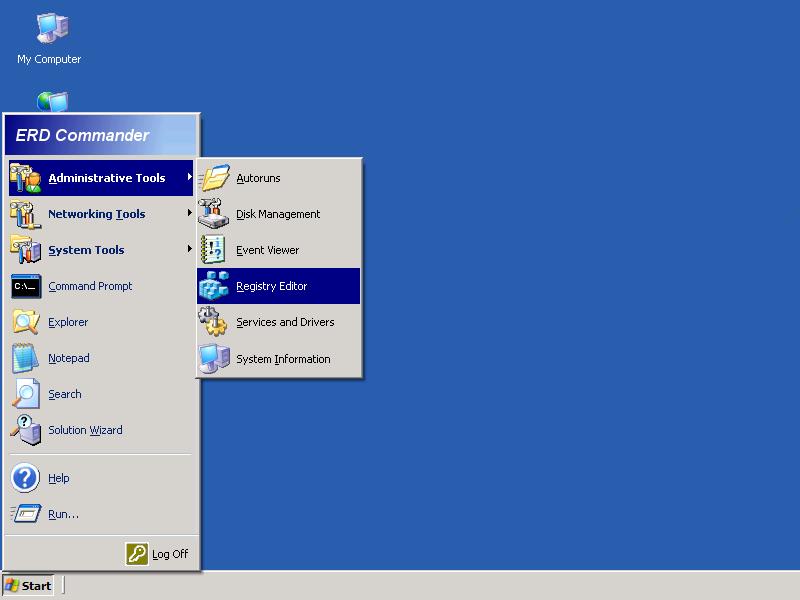

Pour accéder au registre devront fenêtres basé sur Live CD:

- ERD Commander version appropriée (5.0 - pour xp, 6.0 - pour vista, 6,5 - 7)

- Alkidlivecd (comprend au Erdcommander) - BartPE ou WINPE similaires mini-éditeur de registre

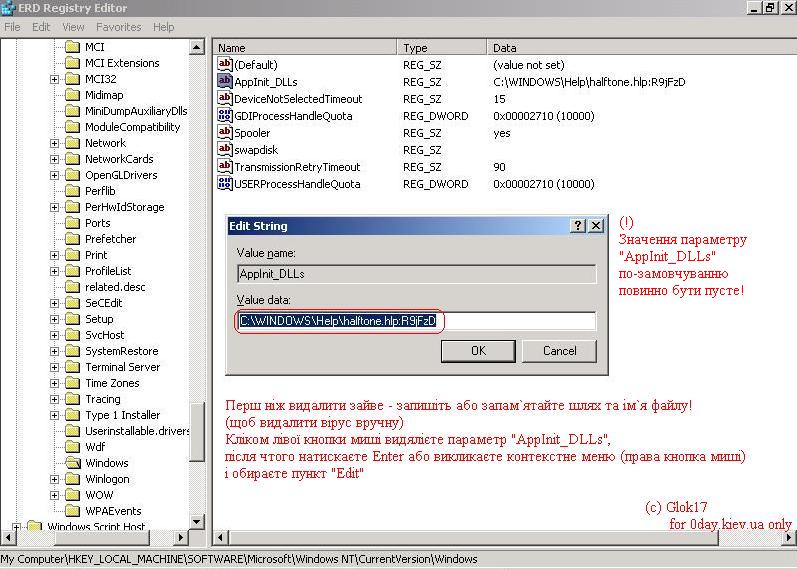

Méthodes d'élimination des bannières bloqueurs en utilisant les changements de registre de Windows

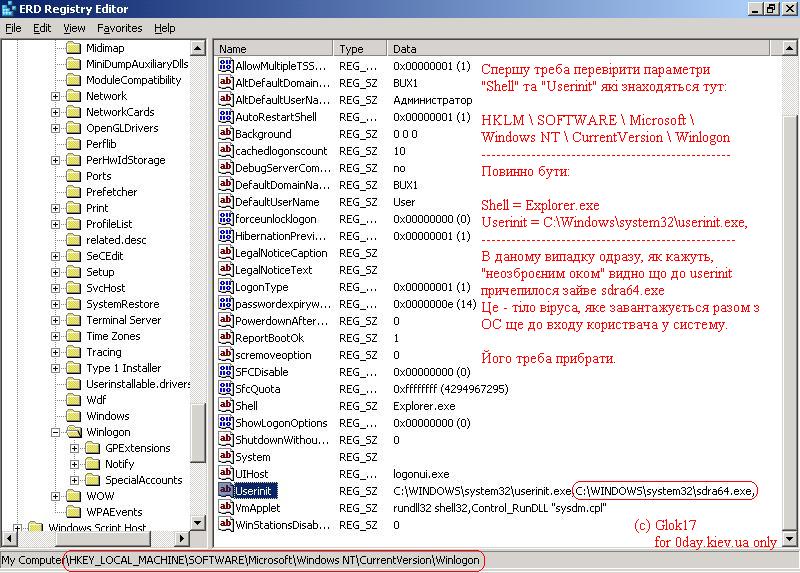

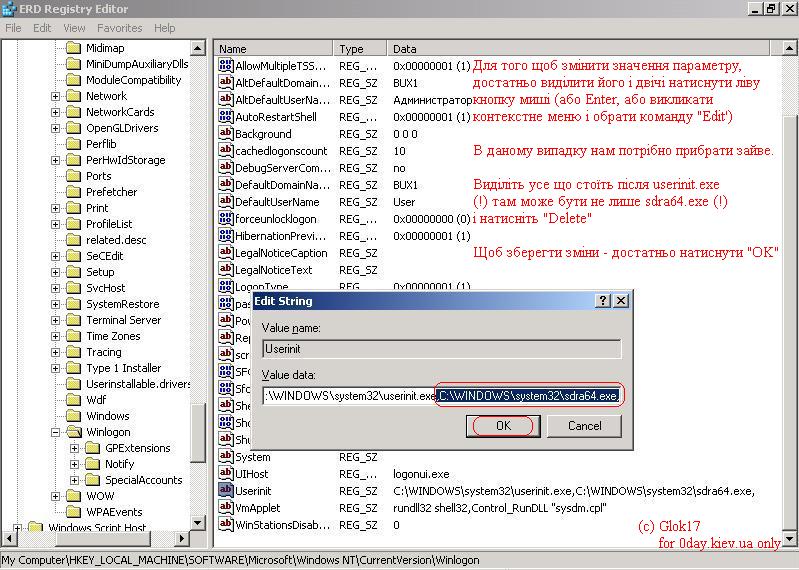

Il est nécessaire de vérifier quelques sections du registre et conduire les paramètres correctement

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

coquille

Userinit

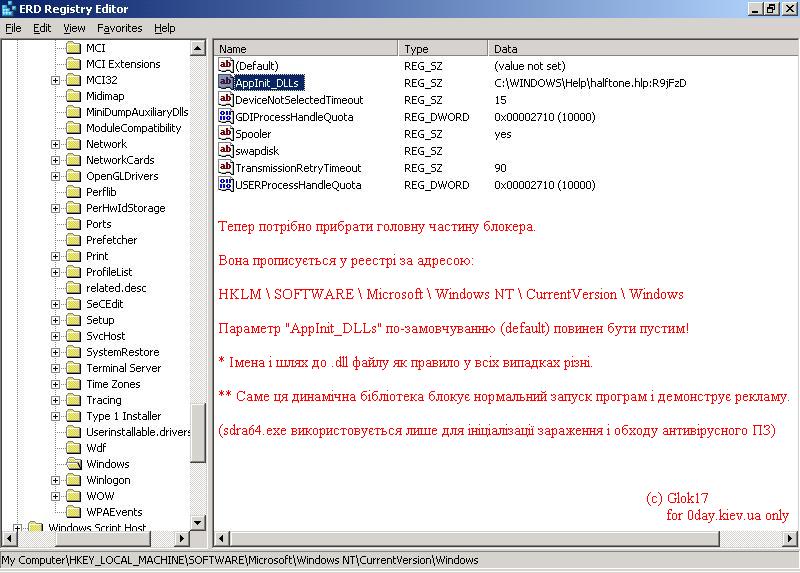

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Windows

AppInit_DLLs

. . . (Dans robotі)

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Après la modification du Registre recommande dès la sortie de livecd

Bénéfice (supprimer complètement) sur les sections viseh hdd

RECYCLER

Informations sur le volume du système

Retirer du répertoire

C: \ WINDOWS \ Temp

C: \ WINDOWS \ system32 \ config \ systemprofile \ LocalSettings \ Temp & Temporary Internet Files

C: \ Documents ADNS Settings \% Nom% \ LocalSettings \ Temp & Temporary Internet Files

Vérifiez le répertoire racine sur les fichiers suspects

C: \ Documents ADNS Settings \% Nom% \ ApplicationData

C: \ WINDOWS \ system32 \ config \ systemprofile \ LocalSettings \ Temp & Temporary Internet Files

C: \ Documents ADNS Settings \% Nom% \ ApplicationData \ StartMenu \ Programs \ Startup

ou

C: \ Documents ADNS Settings \% Nom% \ ApplicationData \ Menu Démarrer \ Programmes \ Démarrage

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

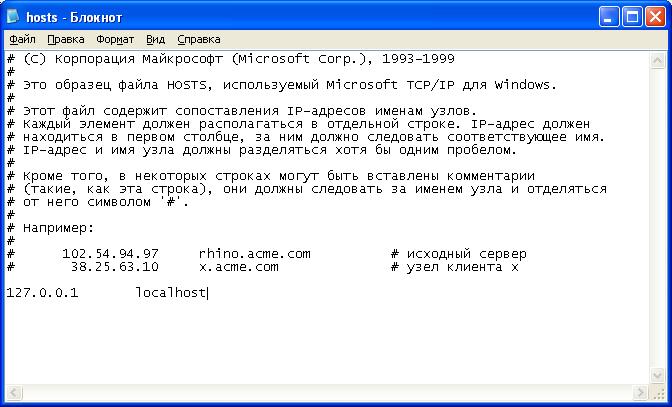

L' élimination des effets du virus dans le système hôte:

1. Si les paramètres TCP / IP définis par la main - les conserver dans un fichier texte séparé

Démarrer -> Exécuter -> cmd / k ipconfig / all > C: \ net_settings.txt

2. vérifier le fichier C: \ WINDOWS \ system32 \ drivers \ etc \ hosts dans les dossiers de nalichae gauche

Démarrer -> * fichier hosts Proper

3. faire Winsock (commande doit être entrée dans la fenêtre de cmd ouverte)

la remise à zéro du winsock le netsh du netsh le réinitialiser le winsock le catalogue du netsh int ip la remise à zéro du resetlog.txt netsh l'ensemble de l'interface réinitialiser * http://support.microsoft.com/kb/299357

4. Redémarrez OS

Si tout le reste échoue, retirez la carte réseau à partir du "Devices dispatcher"

Démarrer -> Exécuter -> devmgmt.msc -> Cartes réseau -> adaptateur -> l'élément de menu contextuel "Supprimer"

5. Redémarrez le système d'exploitation et attendez que Windows détecte la carte existante et l'initialise

5.1. Si tout le reste échoue - exécuter l'utilitaire le AVZ http://www.z-oleg.com/secur/avz/download.php

Fichier -> Restauration du système -> 14. correction SPL / Réglages automatiques LSP

5.2. Redémarrez le système d'exploitation si des problèmes sont présents

Fichier -> Restauration du système -> 15. Réinitialiser les paramètres SPI / LSP et TCP / IP (XP +)

5.3. Redémarrez le système d'exploitation si des problèmes sont présents

Fichier -> Restauration du système -> 18. Complete paramètres reconstruction SPI

6. Si, après que le réseau précité ne fonctionne toujours pas correctement - run analyse l'intégrité du système de fichiers de Windows

(!) La distribution Windows Znadobitsya CD tієї bien redaktsії (Home / Pro) est le Service Pack (2/3) vstanovlena yak.

Démarrer -> Exécuter -> sfc / scannow

ou

élargir X: \ I386 \ tcpip.sy_ C : \ WINDOWS \ system32 \ tcpip.sys

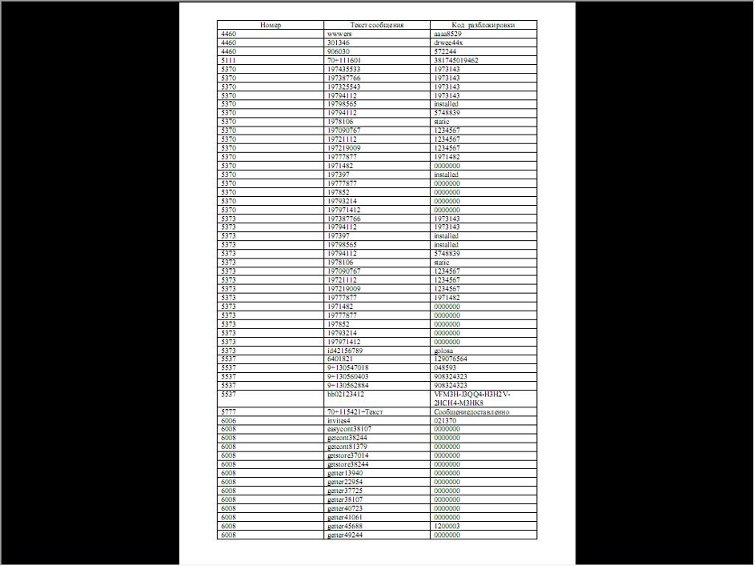

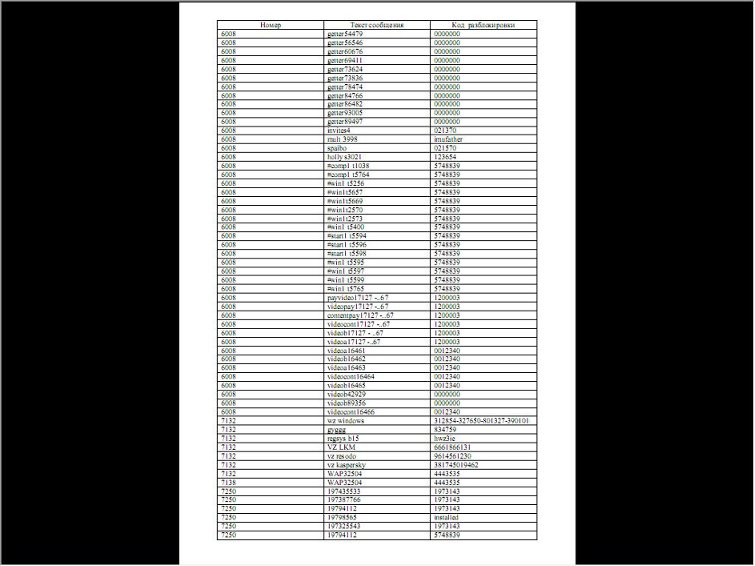

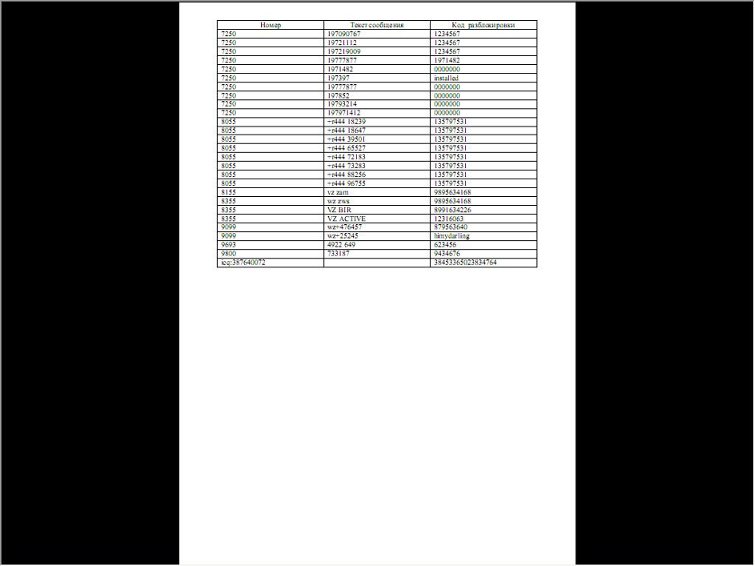

déverrouiller les codes

Commentaires

Commentant, gardez à l' esprit que le contenu et le ton de vos messages peuvent blesser les sentiments des gens réels, montrer du respect et de la tolérance à ses interlocuteurs, même si vous ne partagez pas leur avis, votre comportement en termes de liberté d'expression et de l' anonymat offert par Internet, est en train de changer non seulement virtuel, mais dans le monde réel. Tous les commentaires sont cachés à l'index, le contrôle anti - spam.